Spring Security OAuth2是Spring生態中實現授權與認證的重要框架,其核心在于對OAuth2協議中Token(令牌)的安全生成、驗證、存儲與管理。理解其處理原理及背后的數據支持服務,對于構建安全、可擴展的認證授權體系至關重要。

一、核心Token處理原理

Spring OAuth2的Token處理遵循OAuth 2.0 RFC標準,主要涉及兩種令牌:訪問令牌(Access Token)和刷新令牌(Refresh Token)。其處理流程可概括為授權、頒發、驗證與刷新四個階段。

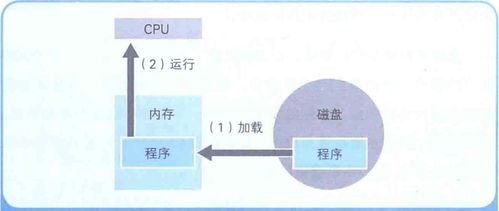

- 授權與頒發:當客戶端(如Web應用、移動APP)通過授權碼(Authorization Code)、密碼(Password)、客戶端憑證(Client Credentials)或隱式(Implicit)等模式請求令牌時,授權服務器(由Spring OAuth2實現)會驗證客戶端身份與用戶憑證。驗證通過后,

TokenEndpoint會調用配置的TokenServices(默認為DefaultTokenServices)來創建令牌。

- 令牌生成與增強:

DefaultTokenServices的核心職責是生成令牌。它依賴于兩個關鍵組件:

- TokenEnhancer(令牌增強器):用于定制令牌內容。默認實現創建包含標準聲明(如

client<em>id,scope,exp,user</em>name等)的JWT(JSON Web Token)或隨機值令牌(opaque token)。開發者可以通過自定義TokenEnhancer在令牌中添加額外信息(如用戶角色、部門等)。

- TokenStore(令牌存儲器):負責令牌的持久化存儲。

DefaultTokenServices將生成的令牌(包括關聯的認證信息OAuth2Authentication)通過TokenStore進行保存。

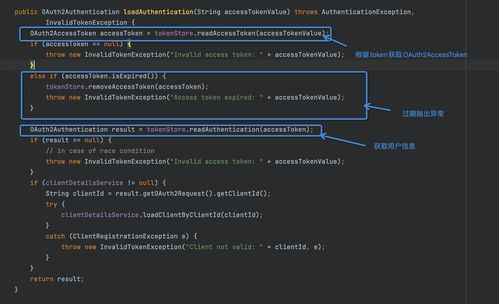

- 令牌驗證:資源服務器(Resource Server)接收到攜帶訪問令牌的請求后,會通過

ResourceServerTokenServices(通常與授權服務器的TokenServices實現一致)來驗證令牌的有效性。驗證過程包括:

- 令牌解析:從請求頭(如

Authorization: Bearer <token>)中提取令牌。

- 負載驗證:對于JWT,使用公鑰或對稱密鑰驗證簽名、檢查過期時間(

exp)和受眾(aud)等聲明。對于隨機值令牌,則需要從TokenStore中查詢其存儲狀態。

- 身份重建:驗證成功后,從令牌或存儲中還原出對應的

OAuth2Authentication對象(包含客戶端詳情和用戶認證信息),并將其設置到當前安全上下文(SecurityContext)中,供后續授權決策使用。

- 令牌刷新:當訪問令牌過期后,客戶端可以使用有效的刷新令牌,向

TokenEndpoint發起刷新請求。授權服務器驗證刷新令牌的有效性(同樣通過TokenStore),然后頒發一組新的訪問令牌和刷新令牌。

二、數據處理與存儲支持服務

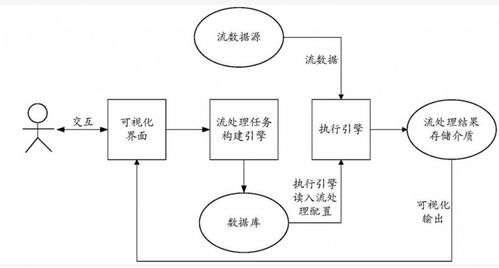

Spring OAuth2通過一系列可插拔的接口,提供了靈活的數據處理與存儲方案,核心是TokenStore和ClientDetailsService。

- TokenStore(令牌存儲):這是決定令牌如何持久化的核心接口。Spring提供了多種開箱即用的實現:

- InMemoryTokenStore:將令牌存儲在內存中。適用于單機開發測試環境,重啟后令牌失效,不具備集群能力。

- JdbcTokenStore:基于JDBC將令牌存儲到關系型數據庫(如MySQL, PostgreSQL)。需要初始化特定的數據庫表(

oauth<em>access</em>token,oauth<em>refresh</em>token等)。適用于需要持久化和簡單集群的場景。

- JwtTokenStore:這是一個特殊的“無狀態”存儲。它并不真正存儲令牌,而是依賴JWT本身攜帶所有認證信息。驗證時僅校驗JWT簽名和有效性,無需數據庫查詢,性能極高。但缺點是無法主動注銷令牌(需借助短期令牌和黑名單機制)。

- RedisTokenStore:將令牌存儲在Redis中。利用Redis的高性能、過期特性(TTL)和集群支持,是目前生產環境中實現可擴展、高性能授權服務器的推薦方案。

- ClientDetailsService(客戶端詳情服務):負責加載OAuth2客戶端的配置信息(

ClientDetails),如客戶端ID/密鑰、授權模式、授權范圍、重定向URI等。主要實現有:

- InMemoryClientDetailsService:內存存儲。

- JdbcClientDetailsService:基于數據庫存儲,使用

oauth<em>client</em>details表。

- 開發者也可以實現自定義的服務,例如從配置中心或LDAP中讀取。

- AuthorizationCodeServices(授權碼服務):負責授權碼模式中授權碼的生成與存儲。默認實現為

InMemoryAuthorizationCodeServices。

- 用戶認證數據源:用戶的認證信息通常由Spring Security的

UserDetailsService接口提供,它可以從任何數據源(數據庫、LDAP、內存等)加載用戶信息,并與OAuth2流程無縫集成。

三、架構選型與最佳實踐建議

- 單體/測試環境:可使用

InMemoryTokenStore和InMemoryClientDetailsService,簡單快捷。 - 傳統集群環境:推薦使用

JdbcTokenStore+JdbcClientDetailsService,所有服務實例共享同一個數據庫,實現令牌和客戶端信息的集中管理。 - 高性能、微服務架構:強烈推薦 JWT + Redis 混合方案。

- 使用

JwtTokenStore作為主要令牌存儲,享受無狀態驗證帶來的高性能和橫向擴展能力。

- 將刷新令牌(Refresh Token)和用于主動注銷的JWT令牌ID(JTI)黑名單存儲在Redis中。這樣既能利用JWT的高效,又能通過控制刷新令牌和黑名單來管理會話生命周期。

- 客戶端詳情可配置在數據庫中或配置中心。

###

Spring OAuth2通過清晰的接口設計,將令牌的生命周期管理與底層的數據存儲、處理解耦。理解TokenServices、TokenStore、TokenEnhancer、ClientDetailsService等核心組件的工作原理和協作方式,是構建安全、穩定、可擴展的授權服務體系的基礎。在實際項目中,應根據安全要求、性能需求和架構特點,靈活選擇和組合這些組件。